如何使用cmd关闭445端口?关闭后有什么影响?

35

2024-10-07

在计算机网络中,端口是用于区分不同应用程序或网络服务的一种标识。445端口是Windows操作系统中的一个关键端口,用于进行文件和打印机共享。了解445端口的关闭状态对于网络安全至关重要。本文将介绍如何查看445端口是否关闭,并提供了相应的操作步骤。

1.什么是端口关闭状态?

2.为什么需要关闭445端口?

3.如何查看当前系统中的端口状态?

4.如何查看445端口是否处于关闭状态?

5.使用命令行检查445端口的状态

6.使用图形界面检查445端口的状态

7.如何关闭445端口?

8.其他常用端口的关闭方法

9.确认445端口已经关闭

10.如何在防火墙上关闭445端口?

11.通过路由器关闭445端口

12.使用安全软件来检查端口状态

13.防止恶意软件利用开放的445端口

14.如何定期检查445端口的状态?

15.

1.什么是端口关闭状态?

端口关闭状态指的是某个端口未开放或被关闭,不允许外部设备或应用程序与其通信。在关闭状态下,该端口对外部的访问请求会被拒绝,从而提高系统的安全性。

2.为什么需要关闭445端口?

445端口是Windows操作系统中用于文件和打印机共享的关键端口。然而,这个端口也成为了恶意软件和黑客攻击的目标之一。关闭445端口可以有效防止潜在的安全威胁,并保护系统免受不法侵入。

3.如何查看当前系统中的端口状态?

在了解如何查看445端口状态之前,我们需要先了解如何查看当前系统中的端口状态。通过查看端口状态,可以得知哪些端口是开放的、关闭的或被占用的,从而对系统安全进行评估和调整。

4.如何查看445端口是否处于关闭状态?

查看445端口是否关闭可以通过使用命令行或图形界面来实现。具体操作方法会在接下来的两个段落中详细介绍。

5.使用命令行检查445端口的状态

在命令行中,我们可以使用netstat命令来查看当前系统的端口状态。通过指定相关参数,我们可以筛选出特定的端口号,并判断445端口是否处于关闭状态。

6.使用图形界面检查445端口的状态

对于不熟悉命令行操作的用户,也可以通过图形界面来查看端口状态。在Windows系统中,有多种网络工具和第三方软件可以实现此功能,如Windows防火墙、资源监视器等。

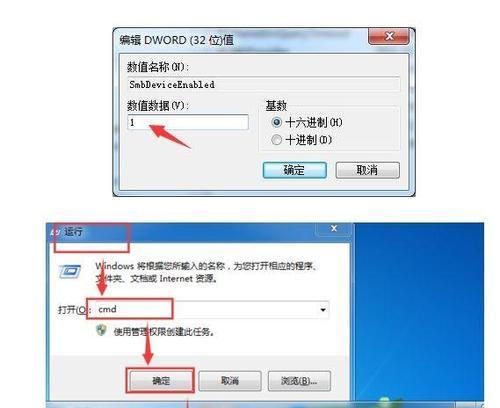

7.如何关闭445端口?

关闭445端口的方法有多种。常见的做法包括修改注册表、停止相关服务或者使用防火墙等。具体操作方法会在接下来的两个段落中详细介绍。

8.其他常用端口的关闭方法

除了445端口,还有一些其他常用的端口也需要保持关闭状态,以增加系统的安全性。这些端口包括139、135等。关闭这些端口的方法与关闭445端口类似,需要根据具体情况选择适合的操作方法。

9.确认445端口已经关闭

在关闭445端口之后,我们需要确认端口是否已经成功关闭。通过重复之前的检查步骤,我们可以再次查看445端口的状态,确保其已经处于关闭状态。

10.如何在防火墙上关闭445端口?

防火墙是一种常用的网络安全措施,可以帮助我们过滤和管理网络流量。通过配置防火墙规则,我们可以针对特定的端口进行控制和限制,从而关闭445端口。

11.通过路由器关闭445端口

对于拥有路由器的用户来说,还可以通过配置路由器来关闭445端口。通过在路由器上设置相应的过滤规则,可以有效地将外部请求与445端口隔离,提高系统安全性。

12.使用安全软件来检查端口状态

除了上述方法外,还可以通过使用专业的安全软件来检查端口状态。这些软件通常提供了更多的功能和自定义选项,能够更全面地评估系统的安全状况。

13.防止恶意软件利用开放的445端口

开放的445端口可能成为恶意软件和黑客攻击的入口之一。为了防止恶意软件利用该端口,我们需要及时关闭445端口,并保持系统的安全更新和杀毒软件的使用。

14.如何定期检查445端口的状态?

针对445端口的关闭,我们建议定期检查该端口的状态。通过定期检查,我们可以及时发现并处理任何潜在的安全威胁,并保持系统的安全性。

15.

查看445端口是否关闭状态是确保系统安全性的重要步骤。本文介绍了如何查看445端口关闭状态的操作步骤,并提供了多种关闭445端口的方法。通过加强对端口状态的监控和管理,我们可以保护系统免受潜在的安全威胁。

在网络安全中,端口是用来传输数据的通道。然而,一些开放的端口可能会成为黑客攻击的目标,其中445端口尤其容易受到攻击。确认445端口是否关闭对于保护网络安全至关重要。本文将介绍445端口的功能和风险,并提供了确定445端口是否关闭的方法,以帮助您加强网络安全防御。

了解445端口的功能和风险

445端口是微软操作系统中使用的一种文件共享服务端口,它允许用户通过网络访问和共享文件和打印机。然而,445端口也存在安全风险,因为它可能成为恶意软件、病毒和黑客攻击的入口。了解445端口的功能和风险对于确认其关闭状态至关重要。

使用网络安全扫描工具进行检测

网络安全扫描工具可以帮助确认445端口是否关闭。这些工具通过扫描网络中的所有端口,包括445端口,来发现潜在的安全漏洞。您可以选择一款信誉良好的网络安全扫描工具,运行扫描程序来检测445端口是否处于关闭状态。

检查操作系统和防火墙设置

操作系统和防火墙设置也是确认445端口关闭状态的关键。确保您的操作系统及防火墙软件已经更新到最新版本,以便修复可能存在的漏洞。同时,检查操作系统和防火墙设置,确保445端口已被关闭或者只对特定IP地址开放。

禁用SMB服务

SMB(ServerMessageBlock)服务是微软操作系统中提供文件和打印机共享功能的一种协议。禁用SMB服务可以有效地关闭445端口。通过在操作系统设置中找到SMB服务,并将其禁用,可以阻止黑客利用445端口进行攻击。

加强网络设备安全设置

网络设备包括路由器、交换机等,在确认445端口关闭时也应予以注意。加强网络设备的安全设置,如更改默认密码、启用防火墙、限制外部访问等措施,可以提高网络安全性,并减少445端口被攻击的风险。

定期进行漏洞扫描和安全审计

定期进行漏洞扫描和安全审计可以帮助确认445端口的关闭状态。漏洞扫描可以发现系统中可能存在的安全漏洞,而安全审计可以评估网络设备和操作系统的安全性。通过定期进行这些检测和评估,您可以及时发现445端口的风险,并采取相应的措施进行关闭。

加强员工网络安全意识教育

员工是网络安全的第一道防线,他们的行为直接影响到整个网络的安全性。加强员工网络安全意识教育,教导他们关于445端口的风险和关闭方法,可以提高员工在网络安全方面的警惕性,并减少445端口被攻击的可能性。

监控网络流量和异常活动

监控网络流量和异常活动是确认445端口是否关闭的重要手段。通过使用入侵检测系统(IDS)和入侵防御系统(IPS),您可以实时监控网络流量,并识别出与445端口相关的异常活动。一旦发现异常,可以及时采取行动来关闭445端口,以保护网络安全。

及时更新操作系统和软件补丁

操作系统和软件供应商会定期发布更新和补丁,以修复已知的安全漏洞。及时更新操作系统和软件补丁可以有效地关闭445端口,并提高网络安全性。确保您的操作系统和软件始终处于最新状态,以免遭受黑客攻击。

备份和恢复数据

备份和恢复数据是防范445端口攻击的重要措施。定期进行数据备份,并将备份数据存储在安全的位置,可以在遭受445端口攻击时快速恢复数据,减少损失。同时,备份数据也可以帮助您确认445端口是否关闭,因为在恢复过程中可能会发现异常活动。

合规性检查和安全认证

进行合规性检查和安全认证可以帮助确认445端口关闭状态。一些行业或组织可能有特定的网络安全要求,对网络进行合规性检查和安全认证可以确保445端口处于关闭状态,并满足相关标准。

加强密码安全管理

弱密码是黑客攻击的常见入口之一。加强密码安全管理,包括使用强密码、定期更换密码、启用多因素身份验证等措施,可以提高445端口关闭状态的安全性。确保密码安全对于防范黑客攻击至关重要。

加密敏感数据和通信

敏感数据和通信的加密可以保护数据在传输过程中的安全性。通过使用加密协议和加密算法,可以有效地防止黑客通过445端口窃取敏感信息。确保敏感数据和通信的加密是保护445端口关闭状态的重要措施。

网络安全团队的角色和责任

建立一个专门的网络安全团队,并明确其角色和责任,对于确认445端口关闭状态至关重要。网络安全团队可以负责监测和分析网络安全事件,并及时采取相应措施。同时,网络安全团队也应承担起培训员工、制定安全策略等职责,以提高整体网络安全性。

确认445端口是否关闭对于保护网络安全至关重要。本文介绍了了解445端口功能和风险的重要性,以及确定445端口是否关闭的方法。通过合理利用网络安全工具、加强设备设置、定期进行扫描和教育员工等措施,可以有效地确认445端口关闭状态,并提高网络安全防御能力。保护网络安全需要持续的努力和关注,我们每个人都应该为网络安全贡献自己的一份力量。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。